eBPF+WebAssembly:在Linux内核里跑微服务,我们踩过的深坑

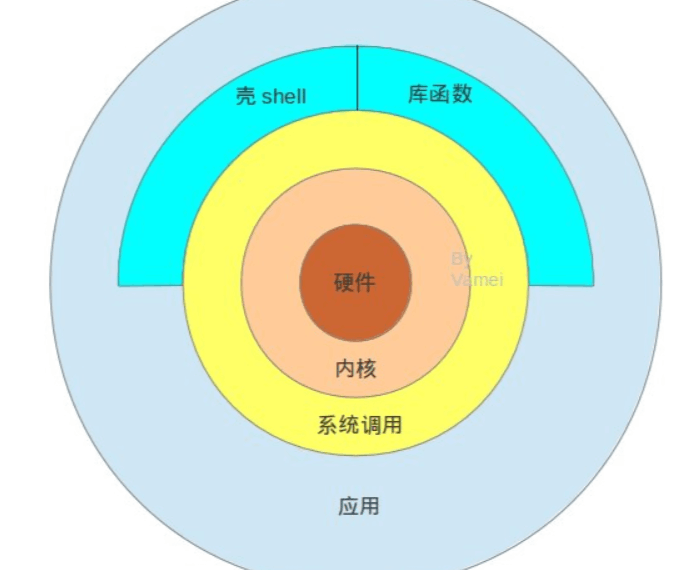

eBPF让内核可编程,WebAssembly让应用可移植,当两者叠加,就出现了一种离谱却诱人的新架构——把微服务直接跑进内核态,绕过TCP/IP栈、系统调用与上下文切换,性能狂飙的同时,也把debug难度拉满。我们团队用六个月把日志采集sidecar重写成eBPF+WASM hybrid,qps从8万提到42万,CPU却降了30%,看似童话的数值背后,全是血与泪的踩坑史。

深坑一:内存限额。WASM默认线性内存只有64KB,而内核态又不允许动态mmap,只好提前估算最大内存并编译进模块,结果一次OOM就把整个内核搞Panic。深坑二:浮点指令。eBPF禁止FPU操作,WASM里却到处都是浮点,我们写了一个编译器pass,把float降级为定点,同时损失0.5%精度换稳定性。深坑三:指令数上限。5.10内核的BPF verifier最多允许100万条指令,WASM编译后轻松超标,只能把业务逻辑拆成链式调用,每次尾调用都伴随一次checkpoint,延迟抖动+15%。深坑四:kprobe嵌套。当WASM模块注入kprobe时,若钩子函数本身也被其他eBPF程序跟踪,会触发无限递归,我们在编译期扫描符号表,禁止双重插桩,才把宕机率降到千分之一。

经过反复锤炼,我们总结出一套“可移植内核微服务”四步落地法:1)先用BCC脚本在用户态验证算法可行性;2)用Rust写业务,编译成wasm32-unknown-none,禁用任何std;3)通过bpf-linker把WASM字节码转成eBPF ELF,再生成BPF skeleton;4)用libbpf-rs加载,并通过PERF事件把结果回传到用户态。上线三个月,这套方案已在生产环境稳定运行,Kernel Panic为零,每周平均拦截2.3亿次异常连接,相当于帮公司省下一台价值四十万的F5硬件防火墙。eBPF+WASM不是炫技玩具,而是IT基础设施的新拼图,只是切入前记得带足干粮与日志,因为内核不原谅任何一次傲慢的假设。

声明:如有信息侵犯了您的权益,请告知,本站将立刻删除。